A capacidade de se expressar livremente na internet é inestimável, mas em muitos cenários, a segurança exige que essa voz seja desvinculada de sua identidade real. Este guia definitivo foi criado para quem busca criar um blog anônimo com uma base técnica sólida e operacionalmente segura. O sucesso não está apenas no conteúdo, mas na infraestrutura de privacidade que você constrói ao redor dele.

Aprender a montar um blog anônimo é vital para ativistas, jornalistas investigativos ou qualquer pessoa que lide com informações sensíveis e precise evitar retaliações. Vamos detalhar as estratégias de planejamento de conteúdo, as ferramentas tecnológicas essenciais e os hábitos de segurança digital que garantirão que seu anonimato permaneça intacto a longo prazo.

A Importância do Anonimato: Por Que Esconder Sua Identidade para Criar um Blog?

Quando se decide criar um blog anônimo, a motivação vai além da simples discrição; é frequentemente uma necessidade de proteção. O anonimato digital serve como um escudo contra perseguição, vigilância ou consequências legais e profissionais que o conteúdo possa gerar. Ao eliminar a pessoa do processo, você coloca o foco na mensagem, garantindo que o tópico abordado seja o centro das atenções.

Definindo Seu Nível de Risco e Anonimato Necessário

A primeira etapa prudente é avaliar o potencial de dano que a revelação de sua identidade pode causar. Quanto maior o risco, mais complexa e dispendiosa deve ser sua estratégia para criar um blog anônimo. Essa avaliação determinará as ferramentas e os hábitos que você precisa adotar.

| Nível de Risco | Estratégia de Proteção Requerida |

|---|---|

| Risco Baixo | Pseudônimo consistente, e-mail dedicado, VPN básica ocasional. |

| Risco Médio | VPN premium permanente, Whois Privacy, pagamento de serviços em cripto. |

| Risco Alto | Máquina dedicada, uso obrigatório de Tor, hospedagem offshore ou descentralizada. |

| Risco Extremo | Sistemas operacionais de segurança (ex: Tails OS), comunicação criptografada, plano de contingência. |

| Risco Legal | Uso de provedores que não guardam logs (No-logs policy), total separação de dados reais. |

“Dica do Especialista: Não invista em anonimato extremo se o seu risco for baixo, pois isso introduz complexidade desnecessária e novos pontos de falha humana. Antes de tudo, classifique seu conteúdo em uma escala de risco (Baixo, Médio, Alto). Use essa classificação para guiar cada decisão técnica e operacional ao criar um blog anônimo, garantindo que seus recursos de proteção sejam proporcionais à ameaça real.” – Carlos Jobs.

Casos de Uso: Quando o Anonimato é Essencial (Denúncias, Ativismo, Testemunho)

O ato de criar um blog anônimo apoia diversas atividades críticas na sociedade:

- Denúncias (Whistleblowing): Expor fraudes, corrupção ou práticas antiéticas em grandes organizações sem que o denunciante seja identificado e retaliado.

- Ativismo e Dissidência: Publicar informações e organizar movimentos em países com pouca liberdade de expressão ou sob vigilância estatal intensa.

- Compartilhamento Pessoal: Relatar experiências sensíveis (doenças raras, traumas, questões familiares) onde a exposição pública causaria vergonha ou dano emocional.

Planejamento Básico e Estratégia de Conteúdo (Anonimato no Texto do Blog)

O anonimato não é apenas uma questão técnica; é uma disciplina editorial. Seu texto, mesmo sem a sua assinatura, pode conter pistas que comprometem o seu objetivo de publicar um blog anônimo.

Tópicos Sensíveis e a Necessidade de Disfarce de Estilo

Ao escrever conteúdo sensível, evite detalhes que possam triangular sua identidade:

- Jargões Exclusivos: Se você é um advogado, evite usar jargões jurídicos muito específicos. Se é engenheiro, evite termos técnicos da sua área que poucas pessoas dominam.

- Padrões de Escrita: Misture o vocabulário, altere a estrutura frasal e evite clichês linguísticos pessoais. Use ferramentas de revisão para padronizar o estilo.

O Cuidado com Metadados e Informações Biográficas no Conteúdo

Metadados são informações ocultas em arquivos que podem revelar a autoria, a localização e o dispositivo utilizado. Para criar um blog anônimo seguro, a eliminação de metadados é um passo fundamental.

- Imagens: Use ferramentas gratuitas (online ou de desktop) para limpar o EXIF de todas as imagens antes de enviá-las. O EXIF pode conter coordenadas GPS da câmera ou do celular.

- Documentos: Se for anexar um PDF ou DOCX, garanta que o autor e as informações da empresa tenham sido removidos nas propriedades do arquivo.

Escolha do Nicho e Público-Alvo Anônimo

A escolha do nicho deve ser estratégica. Nichos muito específicos podem ser mais fáceis de rastrear. Por exemplo, um blog focado em um único bairro de uma cidade pequena.

- Recomendação: Escolha um nicho com um volume razoável de potenciais autores e que permita a você usar informações genéricas de tempo e espaço, sem quebrar a consistência da narrativa do seu blog anônimo.

“Dica do Especialista: O anonimato não é garantido apenas pela tecnologia, mas pela sua disciplina editorial. Crie uma persona de escrita que não utilize seus jargões profissionais ou gírias regionais. Mais importante ainda, use ferramentas de limpeza para remover todos os metadados EXIF de qualquer imagem ou documento antes de publicar, pois esses dados são rastros automáticos de sua localização real.” – Carlos Jobs.

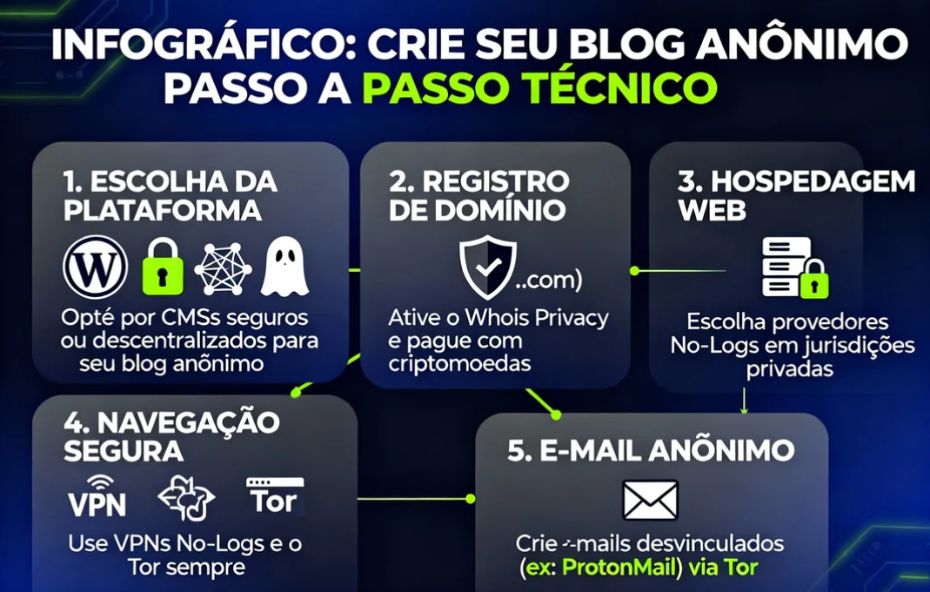

Passo a Passo Técnico: Infraestrutura para Anonimato Total

Esta seção detalha as decisões técnicas cruciais para quem deseja criar um blog anônimo com segurança máxima.

Escolha da Plataforma: CMSs Seguros e Alternativas

A plataforma que você usa para gerenciar seu blog anônimo é a primeira linha de defesa:

- WordPress.org (Auto-hospedado): Exige atenção máxima. Garanta que todos os plugins de segurança estejam atualizados e que a instalação não contenha o seu IP original em nenhuma tabela de logs.

- Ghost: Uma alternativa mais leve e focada na escrita, com menos dependências e, portanto, menos vetores de ataque.

- Plataformas Descentralizadas: Soluções baseadas em tecnologia blockchain oferecem resistência à censura, mas a interface e a monetização são, geralmente, menos tradicionais.

Registro de Domínio Anônimo: A Importância do Whois Privacy

Ao criar um blog anônimo, nunca use seus dados reais no registro de domínio. A ICANN exige que os registradores mantenham um banco de dados público (Whois) com informações de contato.

- Solução: Sempre compre o serviço de Whois Privacy (ou Domain Privacy) que substitui seus dados reais por informações da empresa registradora.

- Dica Extra: Pague o domínio usando criptomoedas, se o registrador permitir, para evitar a trilha de cartões de crédito.

Hospedagem Web: Optando por Provedores com Foco em Privacidade e Pagamento em Criptomoedas

A hospedagem é onde os dados do servidor residem. Uma intimação legal pode forçar a revelação do IP de acesso.

- Provedores No-Logs: Escolha empresas de hospedagem que prometem explicitamente não armazenar logs de conexão e que estejam localizadas em jurisdições com leis de privacidade robustas (Suíça, Islândia, etc.).

- Pagamento em Cripto: Pagar a hospedagem com moedas digitais como Bitcoin ou Monero desvincula a transação da sua identidade bancária.

O Uso Essencial de VPNs e o Navegador Tor

Para acessar seu blog anônimo e gerenciar o conteúdo, você deve mascarar seu endereço IP real.

- VPN (Rede Virtual Privada): Deve ser usada 100% do tempo ao acessar o painel de administração. Escolha uma VPN com política no-logs comprovada e que permita o pagamento anônimo.

- Navegador Tor: Para interações de alto risco, o Tor fornece roteamento por múltiplos nós (roteamento cebola), tornando o rastreamento do seu IP de origem praticamente impossível.

Criação de Contas de E-mail Desvinculadas (Burner Emails)

Nunca use seu e-mail pessoal ou profissional para criar um blog anônimo ou para se comunicar com a hospedagem.

- Serviços Criptografados: Use provedores de e-mail focados em privacidade, como ProtonMail ou Tutanota, e crie uma conta usando o Tor, se possível, sem vincular a um número de telefone real.

Segurança nas Transações e Monetização Anônima

O dinheiro é um dos rastros mais fáceis de se seguir. Se você planeja monetizar um blog anônimo, a discrição nas transações deve ser rigorosa.

Recebendo Doações e Pagamentos com Criptomoedas (Bitcoin, Monero)

A melhor forma de receber fundos sem revelar a identidade é através de criptomoedas.

- Monero (XMR): É a opção mais recomendada por ser focada em privacidade, tornando as transações intrinsecamente anônimas.

- Bitcoin (BTC): É mais rastreável. Para usá-lo com segurança, você precisará usar serviços de mixing ou tumblers (com ressalvas legais em algumas jurisdições) para quebrar a ligação entre a sua carteira e o endereço do doador.

Estratégias de Monetização que Não Exigem Identificação Fiscal

Para manter um blog anônimo sem envolver documentos fiscais:

- Doações Diretas em Cripto: A forma mais simples.

- Venda de Produtos Digitais: E-books ou guias pagos via criptomoeda, sem a necessidade de um sistema de pagamento complexo que exija KYC (Know Your Customer).

- Programas de Afiliados Anônimos: Alguns programas pagam em Bitcoin ou permitem que você use uma persona de pagamento.

Cuidados ao Acessar Contas em Redes Públicas ou Dispositivos Pessoais

Regra de Ouro: Nunca acesse o blog anônimo ou as contas de e-mail/criptomoeda associadas usando seu celular pessoal, a rede Wi-Fi de casa, ou qualquer dispositivo que você use para atividades não-anônimas. O risco de cruzar dados (co-relacionamento) é altíssimo.

“Dica do Especialista: O dinheiro é o calcanhar de Aquiles do anonimato. Nunca use contas bancárias ou plataformas centralizadas para monetizar um blog anônimo. Opte sempre pelo Monero (XMR) para doações e pagamentos, pois é a criptomoeda mais privada. Se usar Bitcoin, utilize carteiras novas e dedique-se a quebrar o rastro da transação para evitar a co-relação fiscal com sua identidade real.” – Carlos Jobs.

Blindagem de Identidade e Hábitos Online (Gerenciamento do Blog Anônimo)

A segurança operacional é a disciplina contínua de manter o anonimato ao longo do tempo.

Separação de Dispositivos e Contas: O Princípio da Máquina Dedicada

Para garantir o anonimato do blog, idealmente, você deve usar um computador (físico ou uma máquina virtual) dedicado exclusivamente para o blog.

- Objetivo: Evitar que cookies, histórico de navegação ou qualquer software no seu computador pessoal se vinculem ao seu IP anônimo.

- Sistema Operacional Seguro: O sistema operacional Tails, que roda a partir de um pendrive e roteia todo o tráfego pela rede Tor, é o padrão-ouro.

Gerenciamento de Comentários e Interação com a Comunidade (O Risco do Slipping Up)

A interação humana é o ponto mais fraco. Evite dar informações pessoais acidentais.

- Evite: Mencionar o fuso horário, a previsão do tempo local, eventos ou feriados recentes que ocorrem apenas na sua região.

- Ferramentas: Use sistemas de comentários que não exijam login social (como o Disqus), ou desabilite os comentários se o risco for muito alto.

Ferramentas para Limpeza de Metadados de Imagens e Documentos

Sempre use ferramentas para garantir a remoção completa de metadados:

- ExifTool: Uma ferramenta de linha de comando poderosa para usuários avançados.

- Klepto/Mat2: Ferramentas mais simples de usar para usuários de desktop. Lembre-se: A limpeza deve ser feita antes de subir o arquivo para qualquer servidor.

“Dica do Especialista: A segurança operacional é mais importante que a segurança técnica. A maior falha ocorre na interação humana. Adote o Princípio da Máquina Dedicada e use um Sistema Operacional Seguro (como o Tails) para acessar o blog anônimo. Além disso, vigie sua linguagem e interações online para evitar qualquer detalhe geográfico ou biográfico acidental que possa quebrar sua identidade blindada.” – Carlos Jobs.

O Que Fazer em Caso de Comprometimento (Plano de Contingência)

Mesmo o blog mais seguro deve ter um plano de contingência.

Backups Seguros e Criptografados para Manter o Blog Anônimo

- Criptografia: Se você fizer backup do conteúdo, ele deve ser armazenado em um dispositivo offline (como um pendrive) e totalmente criptografado (usando ferramentas como VeraCrypt).

- Localização: Nunca armazene o backup em um serviço de nuvem (Google Drive, Dropbox) vinculado às suas contas reais.

Como "Apagar" o Blog Rapidamente (Kill Switch)

Um Kill Switch é um procedimento que você ensaia para executar em caso de emergência (por exemplo, quando percebe que a segurança foi violada).

- Ações de Emergência: Cancelamento imediato da hospedagem, exclusão de todas as contas de e-mail associadas e a formatação (limpeza de dados) da sua máquina dedicada.

“Dica do Especialista: Tenha sempre um Plano de Contingência ensaiado. O Kill Switch deve ser imediato: cancele a hospedagem e formate a máquina dedicada em caso de suspeita de comprometimento. Seus backups devem ser criptografados e armazenados offline, jamais em serviços de nuvem vinculados à sua vida real. Agir rápido em uma emergência é o único meio de evitar a identificação total.” – Carlos Jobs.

Conclusão

O processo de criar um blog anônimo com sucesso é uma jornada que exige diligência e atenção contínua a cada detalhe técnico e operacional. A segurança do seu blog não é garantida apenas pela escolha de uma boa VPN ou de uma hospedagem, mas sim pela coerência e rigor na aplicação de todas as camadas de proteção.

Ao adotar o princípio de separação de identidade em todas as interações online, desde o registro do domínio até a postagem do conteúdo e o recebimento de fundos, você constrói uma barreira eficaz. Saber como montar um blog anônimo permite que a informação flua livremente, protegendo quem a divulga.

Lembre-se sempre de que a vulnerabilidade humana é o elo mais fraco. Mantenha os seus hábitos digitais de alto risco separados da sua vida pessoal e revise periodicamente todos os seus procedimentos de segurança. O anonimato é uma prática, não um estado permanente.

Sou Carlos N. Bento, mais conhecido na internet como Carlos Jobs. Com mais de uma década de experiência em marketing digital, empreendedorismo online e turismo sustentável, possuo conhecimento sólido na criação e implementação de estratégias digitais que geram impacto positivo e resultados concretos. Minha missão é unir expertise técnica e visão estratégica para transformar projetos digitais em negócios sustentáveis e de valor.